Column

コラム

BIG-IPにCrowdStrike Falcon(クラウドストライク ファルコン) EDRを導入してみた ~センサーのインストールから動作確認まで~

2026.04.28

ランサムウェアや標的型攻撃から機密情報を守りたい企業や、取引先・親会社からEDR導入を求められている企業向けに、F5社製BIG-IPへCrowdStrike Falconセンサーを導入する方法をご紹介します。

FalconセンサーはBIG-IPにインストール可能で、導入手順はF5社のMyF5ポータルでも案内されています。インストール作業はCLIから比較的簡単に実施でき、センサーはCrowdStrikeから入手します。

また、導入後はCrowdStrikeが提供するクラウドサービスのダッシュボードから、検知状況や監視内容を確認できます。

1.概要

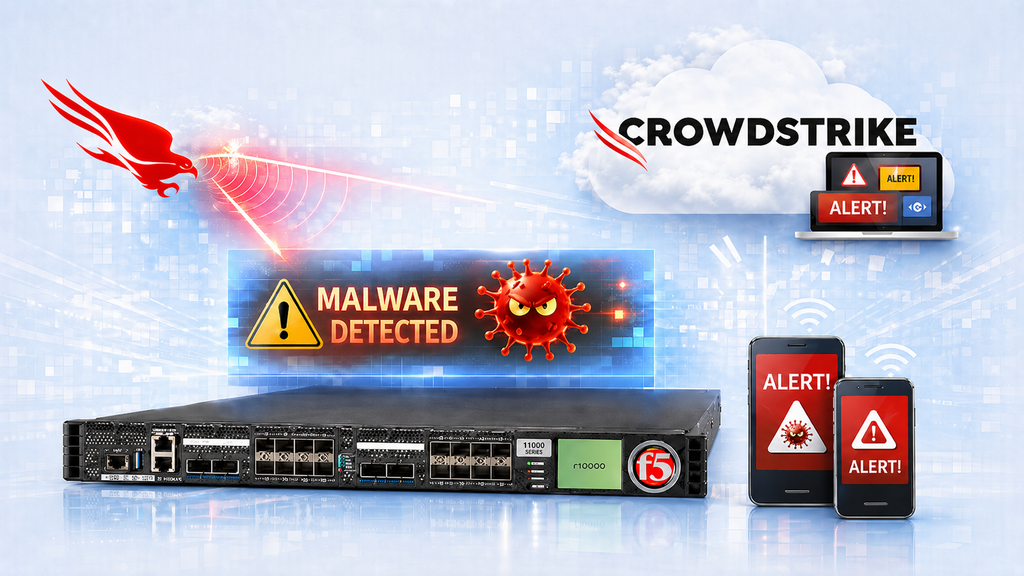

F5社のBIG-IPに、CrowdStrike社のFalconセンサーを導入して検証しました。

この記事では、Falconセンサーの初期セットアップ方法、BIG-IPへのインストール手順、さらにマルウェア検知用テストファイルを使って、CrowdStrike社のクラウドサービスで検知できるかを確認した結果をご紹介します。

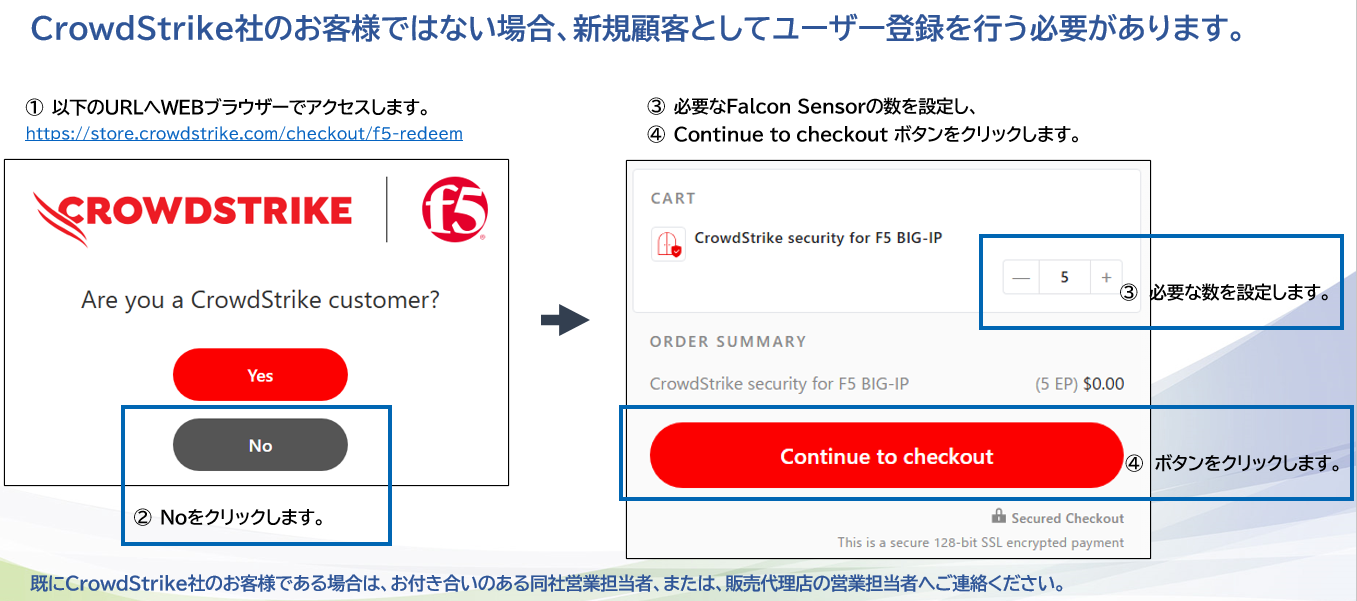

2.ユーザ登録

登録用のブラウザ画面から、氏名、BIG-IPのレジストレーションキー、会社のWebサイトURLなどの必要情報を入力します。審査完了後、CrowdStrike社のクラウドサービスにアクセスするためのアカウントが発行されます。

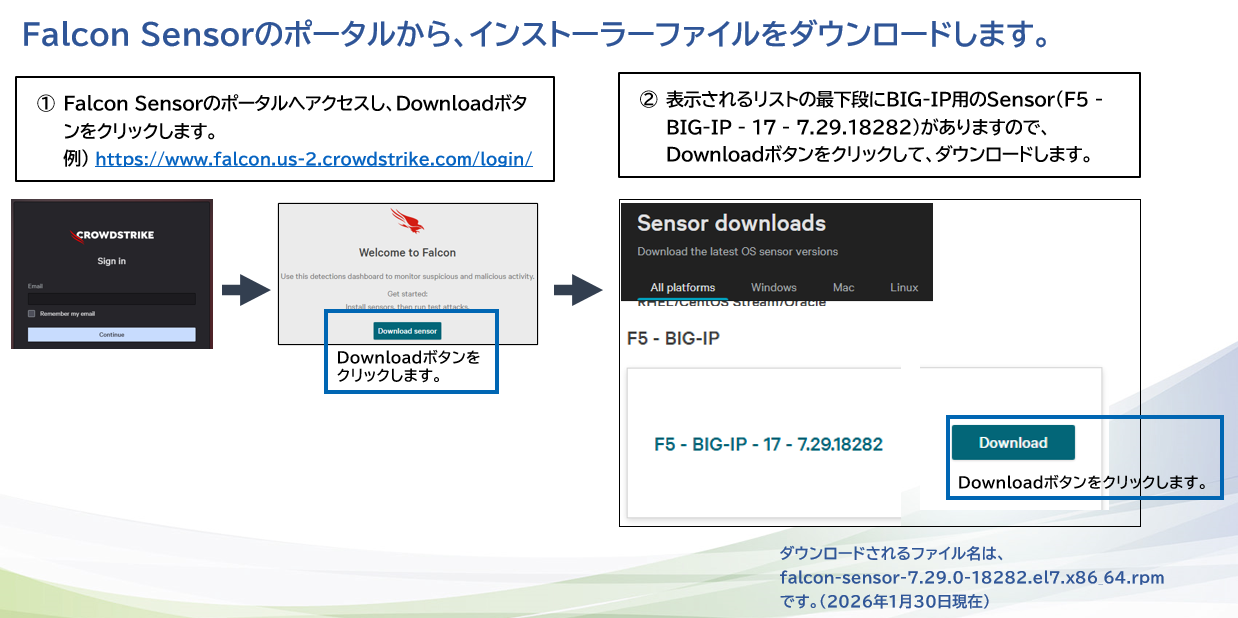

3.Falconセンサーのダウンロード

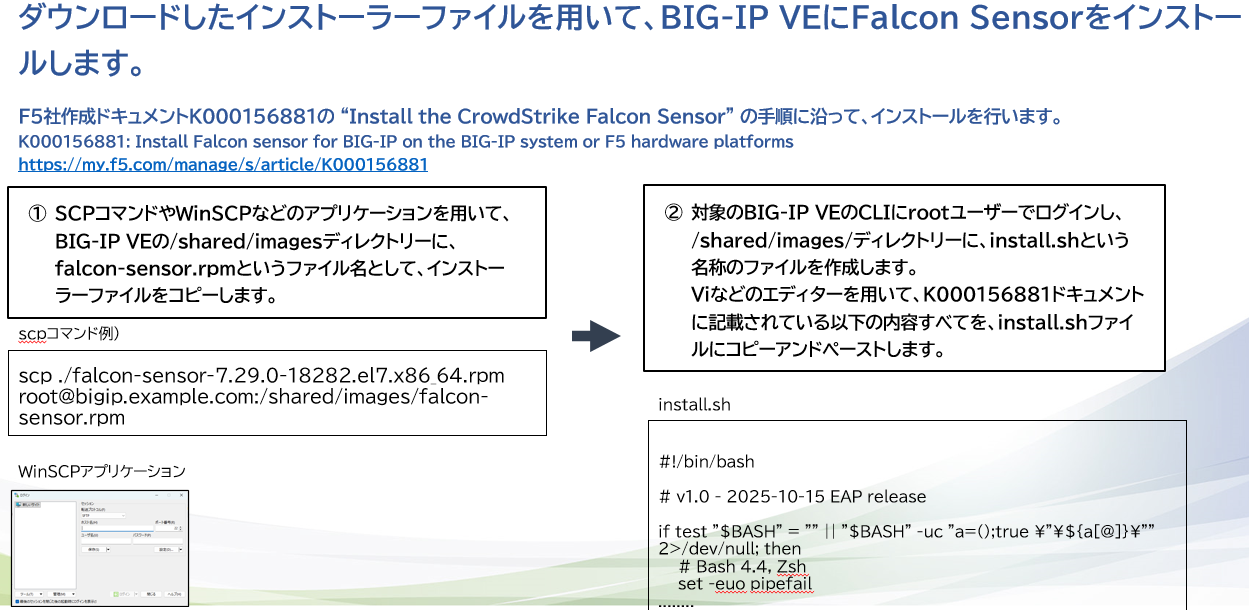

F5社作成ドキュメントK000156881の “Install the CrowdStrike Falcon Sensor” の手順に沿って、インストールを行います。

4.Falconセンサーのインストール

インストールのイメージの切り抜きです。インストールの過程でErrorのメッセージの表示がなければ問題なく、インストールは完了です。

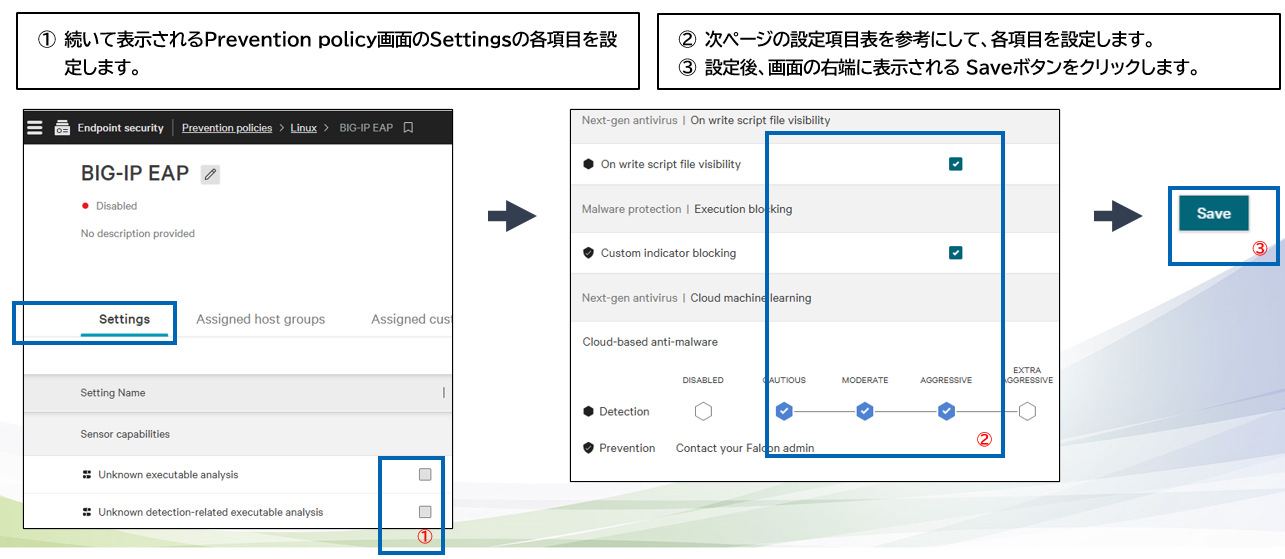

5.Preventionポリシーの設定と反映

CrowdStrikeのGUIにログインしPrevention policyを設定します。Prevention policyは、脅威の検知や、攻撃から保護するための、ルールセットです。

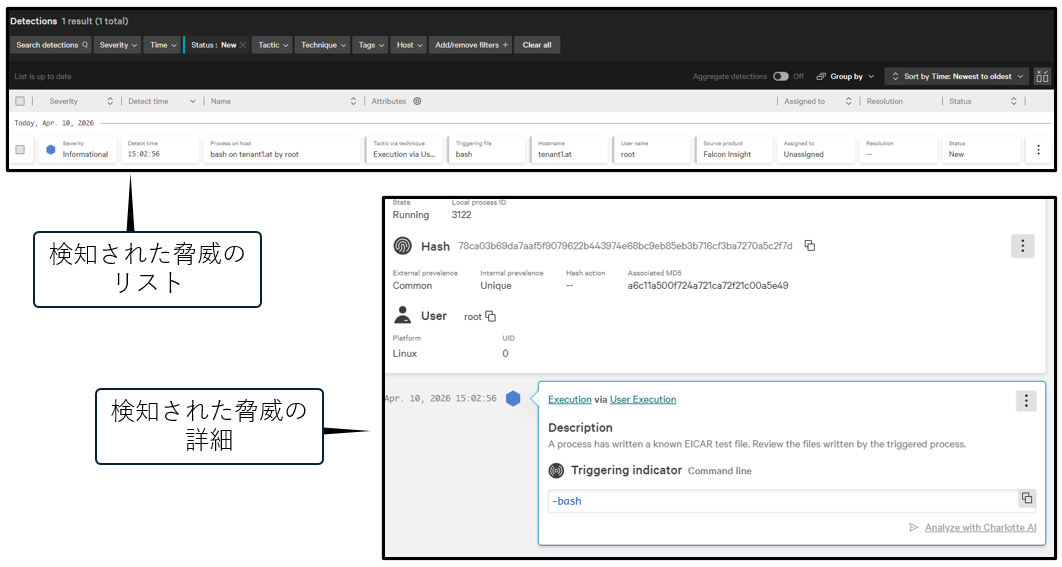

6.マルウェア検知画面の紹介

EICARテストファイルをBIG-IPにアップロードし、Falconセンサーが検知して、CrowdStrikeのクラウドサービスのGUI上からどのように見えるのか確認してみました。EICARは、テストで実際のコンピュータウイルスを使うと具体的なダメージが生じてシステムが破損し、正しく動作できない可能性があるため、そのような問題を起こさずに検知のテストをすることを意図しています。

お問い合わせ

BIG-IPにCrowdStrike Falcon(クラウドストライク ファルコン) EDRを導入してみた ~センサーのインストールから動作確認まで~

このコラムは、NTT-ATのBIG-IP専任のエンジニアが、独自の視点で、BIG-IPに関する技術を記事にしたものです。

本コラムの著作権は執筆担当者名の表示の有無にかかわらず当社に帰属しております。