セキュリティインシデントの早期検知から早期収束まで、専門のアナリストにお任せください!

オリックス・レンテック社のRentec Insight 「IT・測定器・ロボット・3D、ビジネスにつながる最新トピックス」の取材記事に、弊社の「ICT-24SOCサービス」が紹介されました。(2022/2/24)オリックス・レンテック社のページに移動します。

「FortiGate SOCサービス プラスEDRオプション」を提供開始(2021/01/13)

「IT・IoTセキュリティまとめて見守りサービス」を提供開始~大量のIT機器とIoT機器のセキュリティ対策や管理にお悩みのお客様へ、まとめて見える化・感染予防し安心・安全を提供~(2020/11/12)

ICT-24SOCのサービスラインナップ

- IT・IoTセキュリティまとめて見守りサービス

- FortiGate SOCサービス

- FortiGate SOCサービス プラスIoTオプション(一時休止中)

- ForitGate SOCサービス プラスEDRオプション

- Palo Alto SOCサービス

- Arbor製品 SOCサービス

- 標的型攻撃対策マネージドサービス

- サイバーセキュリティインシデント対応支援サービス

- デジタルフォレンジックサービス

- EDR端末監視ソリューション(SKYSEA & yarai SOC)

- リモート監視運用、セキュリティ監視もおまかせいただける、情シス業務アウトソーシングサービス ICT-24 Technical Safety Guard

- FortiGate SOCサービス プラスOTオプション【NEW】

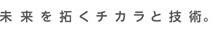

SOC(セキュリティオペレーションセンター)とは

SOCとは、Security Operation Center(セキュリティオペレーションセンター) の略称で、24時間365日ネットワークやデバイスのログを監視し、セキュリティアナリストによる脅威分析を行ない、サイバー攻撃の検出と通知、対応策のアドバイスを行なう組織のことです。

何故、SOC(セキュリティオペレーションセンター)が必要なのか?

昨今、多くの企業では、不正侵入防御システム(IPS)やWebアプリケーションファイアウォール(WAF)、標的型攻撃対策システムといったセキュリティ対策製品 を導入し、サイバー攻撃を回避する努力を行なっています。ですが、最近のサイバー攻撃は、その目的が「愉快犯」から「企業の内部情報を入手する」という方向に変化してきたことから、見つからないようにするために攻撃が非常に巧妙化してきている特徴があります。日々発見される新たな攻撃手法や脆弱性の悪用は絶えることがなく、単に対策機器を導入し ただけでは守りきれない時代になって来ました。

いわゆるサイバー攻撃といわれる巧妙な攻撃は、その攻撃を検知すること自体が難しくなってきています。具体的には、セキュリティシステムが大量に検知するアラートログから、どれが本物の攻撃なのか、どれが危険なアラートなのか、見分けるのが難しくなってきている、という特徴があります。これを見分けることが出来る専門家集団が在籍する組織がSOC(セキュリティオペレーションセンター)です。また、攻撃はいつ行われるかわからないため、24時間365日、常に専門家の監視が必要となります。

NTT-ATのSOCサービスの特長

現状、もっとも重要なのは、サイバー攻撃の予兆やインシデントの発生をいち早く検知し、事態の早期収束に向けて迅速に対応することです。

NTT研究所の支援で培った最先端かつ高度な技術を持つエンジニア集団であるNTT-ATのICT-24SOC(ICT-24セキュリティオペレーションセンター)は、そのような課題をお持ちのお客様に最適な取り組みをご提供します。

対応可能なセキュリティデバイスの種類が豊富

対応可能なセキュリティデバイスの種類が豊富

ファイアウォール、IPS、サンドボックスなどインターネット環境のセキュリティデバイスから、マルウェア防御などのエンドポイント環境のセキュリティデバイスまで、世の中で広く利用されている主要な製品をマルチベンダで幅広く対応しています。

重大なアラートに絞ったお知らせを実施

重大なアラートに絞ったお知らせを実施

セキュリティデバイスのログをアナリストが分析し、誤検知を排除した重大なアラートのみをお知らせすることで、お客様の運用負担を軽減します。

SOCに加え、NOCやCSIRT支援まで、ワンストップで提供可能

SOCに加え、NOCやCSIRT支援まで、ワンストップで提供可能

セキュリティアラートのイベント通知やレポート提供などのSOC業務(セキュリティオペレーションセンター業務)に加え、機器の稼働監視やパフォーマンス監視、保守業務などのNOC業務(ネットワークオペレーション業務)、さらにインシデント発生時にお客様CSIRT組織※を支援するための初動対応支援や残されたHDDを解析することで原因究明を行なうフォレンジック業務まで、ワンストップでご提供します。

※CSIRT= Conputer Security Incident Response Teamの略称で、コンピュータセキュリティにかかるインシデントに対処するため、企業内で整備された組織の総称

参考)

NOCサービス : ICT-24オペレーションセンタ

NOC/SOCサービス:情シス業務アウトソーシングサービス ICT-24 Technical Safety Guard

CISRT支援サービス: サイバーセキュリティインシデント対応支援サービス(オンサイト支援)、 デジタルフォレンジックサービス

対応デバイス

対応しているセキュリティデバイスは以下の通り、マルチベンダーに対応しています。ラインナップは現在も更新中。 お客様のニーズに幅広くお答えします。

| 分類 | メーカー | |

|---|---|---|

|

ネットワーク セキュリティ監視 |

UTM | Fortinet、Paloalto |

|

Proxy (Webフィルタ) |

Broadcom ProxySG、DigitalArts i-Filter | |

| サンドボックス | FortiSandbox、FireEye | |

|

エンドポイント セキュリティ監視 |

マルウェア | Defender for Endpoint、Yarai |

| ログ分析 | SIEM | Sentinel |

サービス内容

サービス内容は以下の通り。NOCからSOC、CSIRT支援までワンストップで対応します。

| 分類 | 提供メニュー | 提供内容 |

|---|---|---|

| 1.機器メンテナンス | 1.1 コンテンツアップデート | 最新ルール(セキュリティデバイスシグネチャ、パーサ/相関分析ルール等)の更新 |

| 1.2 設定等チューニング | 検知イベント、またはパケットをモニタし、検知・防御を最適化 | |

| 1.3 正常稼働監視 |

セキュリティデバイスの正常稼働を監視、切り分け、原因調査 (※機器交換はオンサイト保守必須) |

|

| 1.4 イベント保全 | Syslogサーバーへの自動転送による保全(期間は要相談) | |

| 1.5 設定バックアップ | 設定変更時は全てバックアップ | |

| 1.6 ライセンス更新 | ライセンスの更新代行 | |

| 2.イベントハンドリング | 2.1 アラーム分析・通知 | 防御していない攻撃、不審な通信を分析し、インシデントの可能性がある場合、お客様へメール通知 |

| 2.2 設定変更 | アラーム分析からのフィードバックによる設定変更 | |

| 2.3 問い合わせ対応 | お客様からの申告等に基づき、オペレータが対応 | |

| 3.アナリティクス | 3.1 レポート提供 | 定期の傾向分析、および影響度分析結果を提示(標準:月次、報告会は要相談) |

| 3.2 脆弱性検査(オプション) | 定期的な公開系サーバーへの脆弱性検査を実施 | |

| 3.3 セキュリティ情報提供 | 対象ソフトウェアの重大な脆弱性情報を提供 | |

|

4.インシデントレスポンス (オプション) |

4.1 初動対応 | インシデント発生時、または外部組織・団体等からの指摘に基づくリモート調査 |

| 4.2 駆け付け対応 | インシデント発生時、または外部組織・団体等からの指摘に基づく現地調査 | |

| 4.3 デジタルフォレンジック | ホストのデジタルフォレンジック調査 |

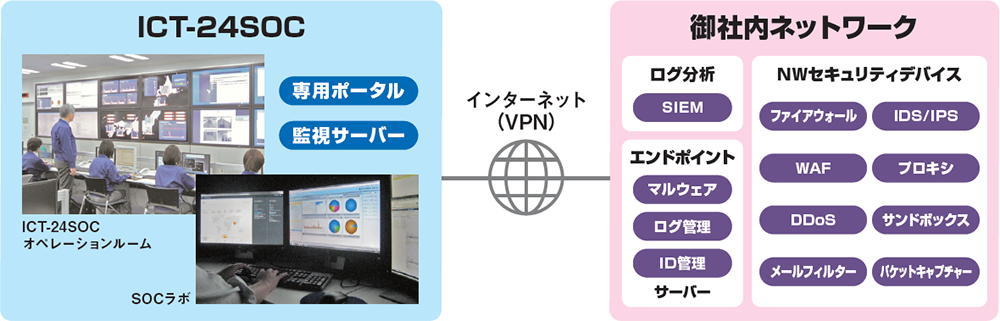

本運用開始までのプロセス

提供形態は主に二つ。多数のセキュリティデバイスが出る膨大なログを一元的に監視するSIEM監視モデルとUTM等の単体のセキュリティデバイスを監視するUTM監視やプロキシ監視モデルがあり、導入までの期間が異なります。SIEM監視モデル

最低3ヶ月の試験期間によりイベント統合とアクティビティ監視による高度な相関分析のチューニングを施します。

重大なインシデントの捕捉には、初期チューニングと、その定期的な改善が重要となります。

- サイバーキルチェーンに基づくリスクアセスメント(どの段階で捕捉するか)

- 高度分析に必要な正規化(意味づけ)したデータに不足がないか

- 実通信内容から何を正常・異常と判断するか(己を知ることから)

- 運用レベルをどこに置くか(過剰検知でよい、過剰検知では困るなど) など

導入フェーズのプロセス

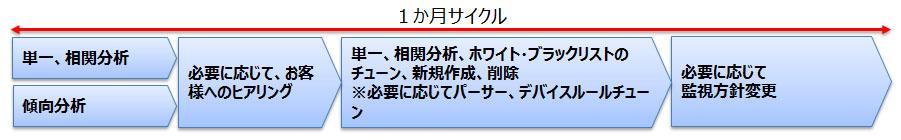

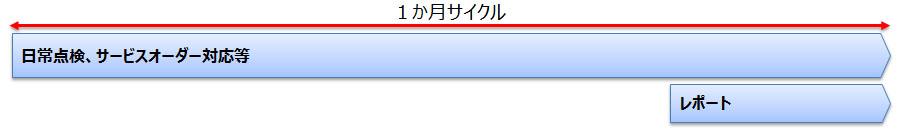

参考)運用フェーズのプロセス

UTM監視、プロキシ監視モデル

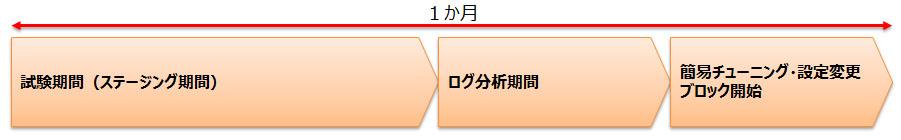

最低1ヶ月の試験期間によりイベント分析を行い、簡易なチューニング(無害な通信の除外、設定変更)を施します。

プロキシ監視は正常・異常な通信の見極めが重要となります。

導入フェーズのプロセス

参考)運用フェーズのプロセス

サービスの一例:「FortiGate SOCサービス」

価格

入口対策にフォーカスしてUTMを導入されたお客様向けにご提供する「UTM監視モデル」から、多数のセキュリティ機器をリアルタイム監視し、不審な通信を早期に発見したいお客様向けの「SIEM監視モデル」まで、様々なセキュリティ監視要件にお応え可能です。

まずは対象となるセキュリティデバイスの種類など、ご要件をお聞かせください。

ご要件に沿ってお見積りをご提示いたします。

資料ダウンロード

| ICT-24セキュリティオペレーションサービス パンフレット | 0.8MB | ダウンロード |

|---|

同商品シリーズ

- FortiGate SOCサービス

- FortiSandboxサポートサービス

- McAfee SIEM マネージドサービス

- 不正侵入監視/防御サービス:IDS/IPS

- サイバーセキュリティインシデント対応支援サービス

- デジタルフォレンジックサービス